米国の恐怖、中国製造チップ埋め込み米企業製サーバー、ネットワークセキュリティ問題

米国の恐怖、中国製造チップ埋め込み米企業製サーバー、ネットワークセキュリティ問題

米政府機関から通信中継局の機器やサーバーなどネットワーク機器から、バックドアと呼ばれる機器やソフトウエアが組み込まれているのが発見された。

米政府は、政府機関から中国製のそうした機器の排除を命じた。それでも収まらないハッキングに米政府は、政府機関と取引する企業も、中国製のネットワーク機器使用の禁止を通告した。

この間、政府機関などは、中継機器用やサーバーなどを中国製から米国製に切り替え導入した。当然、セキュリティー上、安全なはずの米企業の製品。しかし、米企業の製品にもハッキング用のチップが埋め込まれていた。

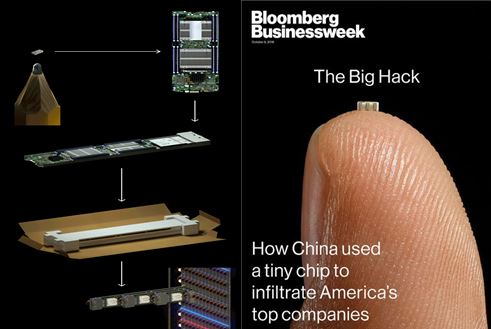

米企業の電子製品は、アップルのiPhoneに見られるように、そのほとんどが中国で製造されており、その製造工程で設計図面にはないマイクロチップが埋め込まれていたのだった。

ブルームバーグは次のように報じている。

米アマゾン ・ドット・コムは2015年に、「エレメンタル・テクノロジーズ」という新興企業の調査を始めた。

今ではアマゾン・プライム・ビデオとして知られる動画ストリーミングサービスを拡大するため、買収することを検討していた。

オレゴン州ポートランドを本拠とする「エレメンタル」は、動画ファイルを圧縮し、異なる機器向けにフォーマットするソフトウエアを作っていた。同社の技術は国際宇宙ステーションとの通信やドローンの映像を中央情報局(CIA)に送ることにも使われていたため、アマゾンの政府関連事業にも役立つと考えられた。

CIAのために安全性の高いクラウドを構築していたアマゾン・ウェブ・サービシズ(AWS)が、デューデリジェンス(資産評価)の一環として「エレメンタル」のセキュリティーを調査したと事情に詳しい関係者が述べた。

気になる点が発見され、AWSは、「エレメンタル」の主力製品を詳しく調べることにした。

顧客企業が動画圧縮のためにネットワーク内に設置する高性能サーバーだ。これらのサーバーの組み立てを「エレメンタル」から請け負っていたのがスーパーマイクロ・コンピューターだった。

同社はサーバー向けのマザーボードなどの供給で世界最大手の1社。関係者によると、「エレメンタル」の社員が、2015年春の終わりに複数のサーバーを、サードパーティーのセキュリティー会社による検査のためカナダのオンタリオ州に送った。

すると、サーバーのマザーボード上にコメ粒ほどの大きさのマイクロチップが組み込まれているのが見つかった。ボード本来の設計にはない部品だった。

アマゾンが、発見を米当局に報告すると、情報関係者の間に衝撃が走った。

「エレメンタル」のサーバーは、国防省のデータセンターやCIAのドローンシステム、海軍の艦船間のネットワークに使われていたからだ。

しかも、「エレメンタル」は、スーパーマイクロの数百社の顧客の1社にすぎない。

最高機密の捜査が始まり、3年以上が過ぎた今も完了していないが、捜査官らは問題のチップが操作されたサーバーを含むいかなるネットワークにもアクセスすることを可能にするものだと結論付けた。

事情に詳しい複数の関係者によれば、チップの埋め込みは、中国の製造下請け会社の工場で成されていた。

この攻撃は、今では珍しくないウイルスによる攻撃よりも深刻だ。ハードウエアを使ったハッキングは除去するのがより困難な上、被害がより甚大になる場合がある。長期的に密かに相手のネットワークにアクセスできる仕組みは、情報機関が巨額投資と何年をかけても手に入れたいものだ。

スパイたちがコンピューター機器に変更を加える方法は2つある。

1つは製造元から顧客に渡るまでの間に操作すること、

もう1つは製造の最初の段階で埋め込むことだ。

この2番目の方法で特に有利なのが中国だ。

世界の携帯電話の75%、パソコンの90%が中国で製造されるという現実がある。

ただ、操作を加えるには、製品の設計について十分に理解している人間が工場に入り込んで行わなければならないし、その部品が世界の物流チェーンを通って目標の場所にたどりつかなければ意味がない。

ハードウエアハッキングの専門家でグランド・アイデア・スタジオの創業者、ジョー・グランド氏は、国家政府レベルのハードウエアハッキングが成功するのはとても珍しいと述べた。

しかし、これが、米国の捜査官が発見したことだった。当局者2人よると、チップは製造過程で、人民解放軍の1部隊の工作員らによって埋め込まれた。

米当局者らは、この事件を、米企業に対して仕掛けられたこれまでで最も重大なサプライチェーン攻撃だとしている。

1人の当局者によると、最終的に30社近くが攻撃対象となっていたことが分かった。大手銀行1行と政府と契約する業者やアップルも含まれていたという。

アップルは、スーパーマイクロの重要顧客で、データセンターの新しい世界ネットワークのために2年間で3万台余りのサーバーを注文する計画だった。

アップルの社内幹部3人によると、同社も2015年夏に、スーパーマイクロのマザーボード上に悪質チップを発見した。アップルは、その翌年、スーパーマイクロとの取引を打ち切ったが、それは別の理由からだったという。

アマゾンとアップルとスーパーマイクロは、ブルームバーグ・ビジネスウィークのこの記事について電子メールでコメント。

アマゾンは、「AWSがサプライチェーン攻撃とハッキング用チップ、ハードウエアへの修正について『エレメンタル』買収時に知っていたというのは事実ではない」とし、

アップルは、「そのようなチップや『ハードウエア操作』、サーバーに意図的に脆弱性が加えられたと発見したことはないと非常に明確にできる」とした。

スーパーマイクロの広報担当、ペリー・ヘイズ氏は「いかなる調査も承知していない」と指摘した。

中国政府は、スーパーマイクロのサーバー操作に関する質問に直接答えることはせず、声明の一部に「サイバースペースでのサプライチェーンの安全性は、共通する懸念事項であり、中国も犠牲者だ」と記した。

FBIと国家情報長官室(ODNI)はコメントを控えた。

以上、ブルームバーグ参照

ただ、米国では、CALEA法によりバックドアが米市民のスマホやPCなどの機器に組み込まれており、政府機関があらかじめ(隠密に)アクセスできるようになっている。

中国でも、中国政府がメーカーに対して同じように組み込ませており、日本で販売された華為(ファーウェイ)のスマホにもバックドアが組み込まれていたのが発覚していた。公表されたことから華為は、間違って組み込んでいたとして、更新時に解除すると公表していた(日本をターゲットにしたのか、中国で組み込まれていることから解除しないまま、日本向け製品にも入ってしまったのかは不明)。

トランプ米大統領は、セキュリティー問題を抱える中国製ネットワーク製品(基地局用機器やサーバー、PC、スマホなど)を単純に米市場から排除する動きをしている。当然、「エレメンタル」製サーバー問題もあり、米企業が中国で製造させている電子機器は、その後、セキュリティーを万全にさせるはずだ。しかし、現実はいたちごっこだろう。米政府としては、米メーカーを信用するしかない。

また、中継機器やスマホに展開しているZTEを槍玉に挙げたのは裏ではこうした側面があったと見られる。華為も中継機器とスマホに強いが、バックドアは以前から疑われている。

ただ、隔離されている軍事機密情報や軍事技術情報も、隔離されたネットワークに1台だけでも通常のネットワークとつながっていれば、隔離しているネットワークに100%進入できることを、韓国の国防部が証明している。2016年の秋に流出した資料は235ギガバイト、A4サイズ1500万枚の分量だという。その中では北朝鮮の全面的な韓国への侵略に備えた新作戦計画である「5015」と有事の際に北朝鮮の戦争指導部を除去する斬首作戦の内容も含まれていたという。

日本の自衛隊も例外ではない、防衛大学の学生のPCが大学間の情報を得るため、通常のネットワークに接続させていたことから、隔離された自衛隊のネットワークに進入し、内部情報を流出させた事件があった。自衛隊は特に問題ない資料としたが、情報を極端に開示しない自衛隊の性質上、実際は重要な情報を流出させていた可能性を否定できない。

米国では、最先端兵器の開発情報や技術情報(戦闘機やレーダーなどあらゆるもの)が、国の機関や軍需企業から流出し、中国軍の近代化に大いに役に立ったとされる。中国の人民解放軍のハッキング専門部隊61398部隊が有名だ。

北朝鮮は、もっぱら世界中からお金を簡単に奪取するハッキング部隊をかかえ、韓国へはそれに加え、政治・軍事情報のサイバー攻撃を仕掛けている。韓国へのハッカー攻撃は、今年、融和政策で減るどころか増加しているという。北朝鮮にはハッカー部隊がいろいろなチームを組み、計数千人いるとされる。

2014年に発生した米SONYピクチャーズへの攻撃は、(金正恩をおちょくった映画の配信予定だったため、ターゲットにした)北朝鮮のハッカー部隊が敢行したものだった。

以上、

完全自動運転車を市場に出すには、外部と社内のネットワークを完全に防御することが前提となる。その前提がなければ、外部から自動車が乗っ取られ、猛スピードで事故を起こさせ、暗殺するなどいとも簡単に行えるようになる。現在、米軍は無人攻撃機を中東やアフガンに大量に導入しているが、爆弾の投下、空対地ミサイルでの攻撃のすべての操縦は、米国のネバダ州の米軍基地で行われている。同じロジックだ。