SKとLG 機密大規模流出 ハッキング mazeがランサムウェア攻撃 LGは50GB分

SKとLG 機密大規模流出 ハッキング mazeがランサムウェア攻撃 LGは50GB分

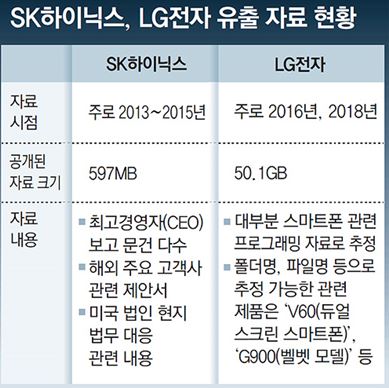

SKハイニックスとLG電子が、ランサムウェア攻撃を受けて、内部機密資料が大量に流出したことが9日確認されたと東亜日報が報じている。

ハッキングされたファイルの多くは顧客取引情報などの機密資料が含まれており、追加被害が懸念される。

セキュリティ業界などによると、SKハイニックスとLG電子は最近、「メイズ(maze)」と呼ばれるハッカー組織からランサムウェアの攻撃を受けた。

両社ともに米法人が攻撃を受けており、一部の従業員の場合、業務関連書類だけでなく、個人写真、パスポートのコピーなどを含めて、コンピュータのハードウェアに保存されていたファイルがそっくり流出したことが明らかになった。

SKハイニックスがハッキングされた文書の中にはアップル、IBMなどの顧客各社とのメモリー半導体の価格交渉メールも含まれている。

メイズ側は、ハッキングに成功したファイルの一部を誰でもみられるように特定サイトで公開している。

今までランサムウェアハッキングは、コンピュータに保存されたファイルを使えないように暗号化した後、金銭を受け取った後これを復号化する方式が一般的だった。

しかし、彼らは段階的にファイルを公開して企業を脅迫後、「身代金」を要求する方法を選んだことが分かった。

SKハイニックスとLG電子側は、「一部がハッキング攻撃を受けたことは事実だが、システム復元措置を取っており、セキュリティ対策を用意した状態だ」と明らかにした。

ハッキングしたメイズが要求したハッキングファイルの「身代金」の規模や、これらの企業が実際に金銭を払ったのかどうかは不明。

以上、韓国・東亜日報紙参照

mazeについては、

今年7月中旬、Mazeランサムウェアの被害を受けたと思われる日本企業のデータが攻撃者のWebサイトで公開された。

Mazeランサムウェアは過去にChaChaランサムウェア(暗号アルゴリズムのChaChaを使用することからの由来)と呼ばれていたランサムウェアの亜種であり、2019年5月に初めて存在が確認され、感染経路としてはこれまでにスパムメールへの添付や脆弱性の利用、ネットワーク侵入などの経路が確認されている。

Mazeランサムウェアを操る攻撃者の大きな特徴は、ランサムウェアによって暗号化を行う前にすでに被害者端末からデータを盗み出しており、身代金支払いの要求に応じない場合は、それらの窃取データを実際に公開するという点。最近はMaze以外の他のランサムウェアを用いた攻撃においても、この流れが見られており、ランサムウェア感染と情報流出の2点は切り離せないものとなってきている。